Ce n’est pas un simple projet IT.

C’est une question de responsabilité.

NIS 2 est le moteur de votre sécurité en Technologie Opérationnelle (TO) !

L’essence de NIS 2

Quoi ?

Des exigences contraignantes pour la cybersécurité et la sécurité OT

La directive européenne NIS 2 établit un cadre juridique clair. Elle comprend des obligations de déclaration, des normes minimales et des exigences concrètes pour les entreprises ayant des processus critiques.

Pourquoi ?

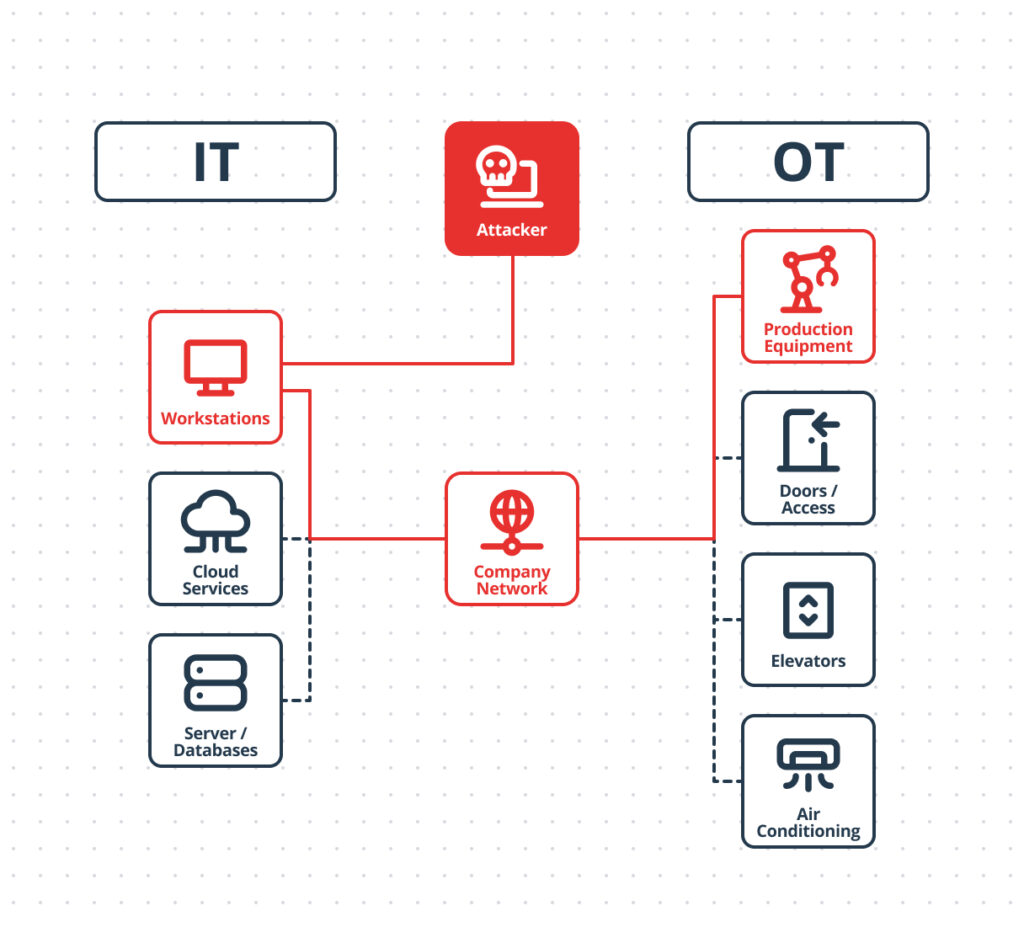

Un nouveau paysage de menaces exige une protection égale pour l’IT et l’OT

Les cyberattaques ne ciblent plus seulement l’IT, mais aussi les technologies opérationnelles. NIS 2 exige des mesures de protection complètes pour tous les systèmes en réseau.

Qui ?

160 000 organisations dans l’UE sont soumises à la directive NIS 2

Les nouvelles définitions des infrastructures critiques incluent désormais de nombreuses PME. Les secteurs de l’énergie, des transports, de la santé, de l’industrie et d’autres sont soumis à cette obligation.

Quand ?

Une préparation précoce est avantageuse

Ceux qui vérifient et adaptent dès maintenant leurs mesures de sécurité à NIS 2 respecteront non seulement les délais, mais augmenteront également leur résilience.

La sécurité OT en détail

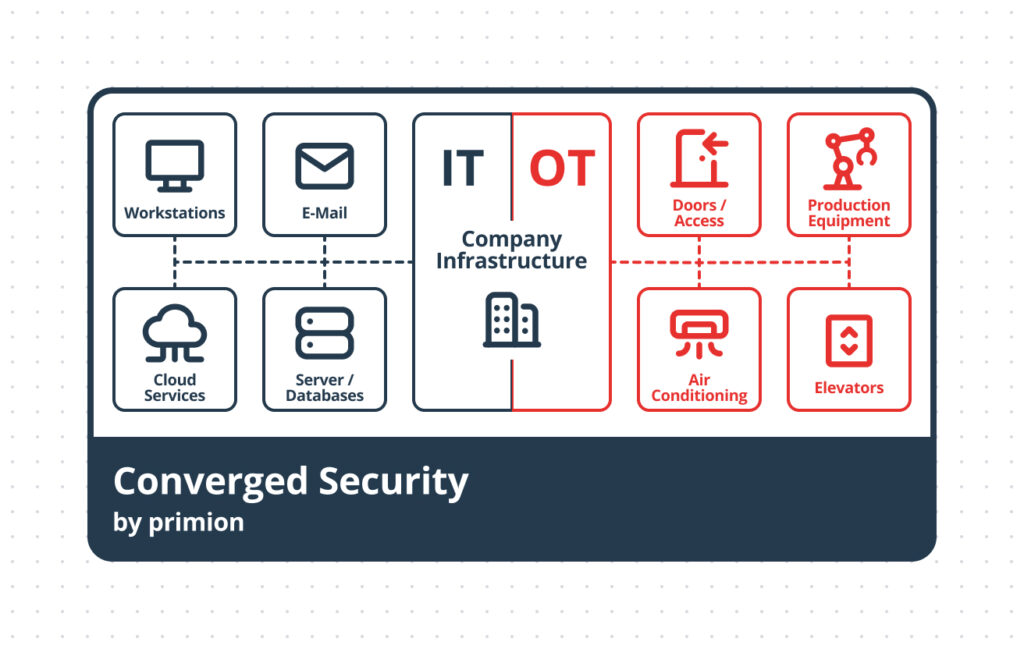

La technologie opérationnelle (OT) pilote et régule des processus physiques, par exemple dans l’industrie, la gestion technique des bâtiments, les transports ou les infrastructures critiques. Contrairement à la technologie de l’information (IT), l’OT gère les processus de production ainsi que le contrôle des machines et des installations.

Exemples de systèmes OT courants

Automatisation du bâtiment

- Climatisation, chauffage, éclairage, systèmes de protection incendie, serrures électroniques ou ascenseurs sont standards dans la plupart des immeubles de bureaux.

Contrôles industriels

- Automobile : Commande de robots dans la production.

- Pharmaceutique : Dosage et contrôle des processus.

- Mécanique : Machines CNC, presses, systèmes de convoyage.

- Logistique et entreposage : Tapis roulants, systèmes de tri.

Primion est certifiée selon la norme mondiale de référence pour la cybersécurité dans le domaine du développement matériel et logiciel de systèmes de contrôle d’accès, de gestion des temps, d’acquisition de données de production et de gestion des dangers.

Pourquoi il est crucial d’agir maintenant

La sécurité OT devient de plus en plus essentielle avec des directives comme NIS 2. Auparavant, les systèmes OT étaient souvent isolés. Aujourd’hui, avec l’Industrie 4.0, ils sont presque entièrement en réseau, beaucoup étant en service depuis des décennies. Les attaques ciblent donc souvent les systèmes plus anciens qui servent de « porte d’entrée » au réseau de l’entreprise.

Pour minimiser ces risques, tous les systèmes du réseau doivent être protégés. C’est exactement ce que prescrit la nouvelle directive NIS 2, y compris des protocoles de gestion des attaques.

Exemples de cyberattaques OT et de leurs conséquences

Ce qui compte maintenant

Une protection efficace repose sur une compréhension approfondie des processus métier et des systèmes. Les entreprises doivent identifier les zones critiques et concevoir une architecture de sécurité qui protège tout en permettant une reprise d’activité adaptée.

L’expertise et des collaborateurs formés sont indispensables à la sécurité OT. Seul un personnel bien formé peut détecter, contrer les incidents et minimiser les dommages. Investir dans la connaissance et la formation renforce directement la résilience.

L’ANSSI (Agence nationale de la sécurité des systèmes d’information) fournit des informations centrales sur NIS 2. Nous complétons cela avec notre longue expérience en sécurité OT, notamment pour lier contrôle d’accès, cyberdéfense et tous les sujets de la sécurité convergente.

Contactez-nous

Vérifiez votre statut dès aujourd’hui et discutons des possibilités !

Laissez-vous conseiller par nos experts : nous réfléchissons volontiers avec vous à l’approche la mieux adaptée à votre situation.