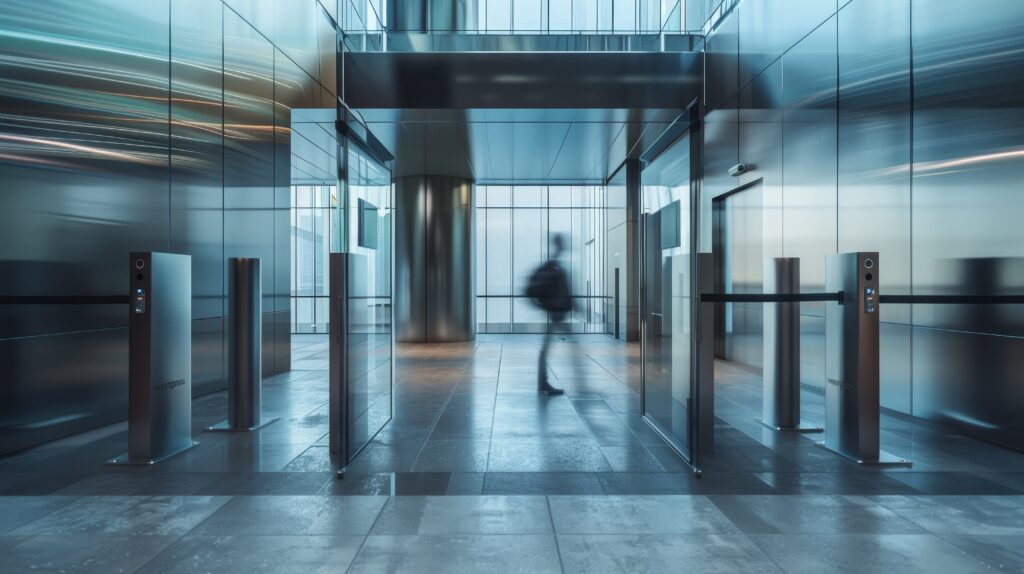

Contrôle d’accès

Le contrôle d’accès aujourd’hui

Maîtriser les exigences actuelles en matière de sécurité

Quelle est l’efficacité de votre contrôle d’accès ? Alors que les exigences en matière de sécurité augmentent, les systèmes obsolètes ne sont plus à la hauteur. Assurez votre conformité, protégez vos actifs et passez à des solutions qui s’alignent sur vos politiques de sécurité de votre entreprise et vos besoins futurs.

Défis à relever

Vos avantages avec Primion

Précision, protection et personnalisation

Renforcer votre sécurité grâce à des solutions personnalisées, une intégration transparente et une fiabilité inébranlable.

Sécurité personnalisée – adaptée à votre entreprise.

- Intégration flexible: Intégrez en toute transparence le contrôle d’accès à des systèmes de gestion des temps, de gestion des visiteurs ou à des systèmes spécifiques à votre secteur d’activité.

- Des solutions évolutives: Adaptez-vous et évoluez en même temps que la croissance de votre entreprise.

- Niveaux d’accès personnalisés: Définissez l’accès avec précision – qui va où et quand, conformément à vos politiques.

- Gestion à distance: Contrôlez les droits d’accès à tout moment et en tout lieu à l’aide d’un logiciel intuitif – personnalisé pour répondre à vos besoins spécifiques.

- Configurations spécifiques à l’industrie: Solutions personnalisées pour les bureaux, les laboratoires, les installations publiques et les infrastructures critiques.

- Outils d’accès temporaire: Options d’accès sécurisé et limité dans le temps pour les entrepreneurs, les visiteurs et les événements.

- Fonctionnalités de reporting personnalisées: Obtenez des informations exploitables grâce à des outils de reporting adaptés à vos besoins en matière de sécurité.

Protection intelligente – intégrée, transparente et sécurisée.

- Intégration complète: Connectez sans effort le contrôle d’accès avec la gestion des temps, la gestion de la sécurité, et plus encore pour une approche unifiée – entièrement adaptable à votre configuration unique, grâce à notre logiciel paramétré avec précision.

- Fini les silos: éliminez les systèmes fragmentés et bénéficiez d’une coordination fluide entre toutes vos fonctions de sécurité, configurées avec précision pour s’adapter à votre structure organisationnelle.

- Stratégie intelligente: Des solutions adaptées et intelligentes qui réagissent en temps réel, garantissant une sécurité optimale à chaque instant – répondant à vos besoins spécifiques.

- Des opérations sans faille: Obtenez une couverture continue et ininterrompue grâce à nos solutions tout-en-un personnalisées, configurées pour répondre à vos besoins opérationnels.

- Prêt pour l’avenir: Des systèmes évolutifs, flexibles et conçus individuellement qui s’adaptent à votre entreprise et à l’évolution de vos exigences en matière de sécurité, vous donnant la liberté de vous adapter à votre rythme.

Personnalisation puissante – Fiable. Toujours. Partout.

- Matériel et logiciel personnalisés d’un seul fournisseur

Bénéficiez d’une intégration transparente et de performances constantes, précisément adaptées à vos besoins uniques. - Stabilité et fiabilité maximales

Des solutions cutomisées fiables qui tiennent leurs promesses – quelles que soient les circonstances – et qui s’adaptent à l’évolution des exigences de votre organisation. - Conception sur mesure

Conçu avec soin et entièrement personnalisé pour répondre à vos besoins spécifiques en matière de sécurité, dans les moindres détails. - Fonctionnement intuitif

Des systèmes faciles à utiliser, conçus précisément pour une expérience utilisateur parfaite, afin que votre équipe puisse rester concentrée sur ce qui compte vraiment. - Performance à la demande

Des solutions sur mesure qui fonctionnent quand vous en avez le plus besoin – à chaque fois, sans défaillance.

Parlons des possibilités !

Projets de référence

Quelques projets de référence de nos 4000+ clients

Curieux de voir nos solutions en action ?

Découvrez une sélection de nos projets réussis qui témoignent de notre expertise et de notre engagement à protéger ce qui compte. Notre capacité à prendre en charge toutes les étapes d’un projet garantit une exécution sans faille – depuis l’audit, le conseil, la production et l’installation jusqu’à la mise en service, la formation, la maintenance et l’assistance. Ces cas clients montrent comment nous aidons nos clients à atteindre leurs objectifs grâce à des solutions sur mesure et des approches innovantes.

Produits et offres

Produits et services pour votre solution de contrôle d’accès

Découvrez nos solutions intelligentes, évolutives et personnalisées pour réguler qui va où et quand – de manière fiable et efficace.

prime WebAccess

Protégez les bâtiments et les valeurs contre les accès non autorisés grâce à des systèmes flexibles et fiables.prime KeyTechnology

Sécurisez des zones et des pièces individuelles avec des cylindres et des garnitures de porte offline – même ultérieurement.prime Visit

Combinez votre gestion des visiteurs avec le logiciel de contrôle d’accès et gardez une vue d’ensemble.

Contactez nos experts

Parlons des possibilités !

Nos experts se feront un plaisir d’écouter vos besoins et de vous fournir la solution qu’il vous faut.